Опечатка в почтовом адресе приведет к хищению информации или взлому системы. Для хищения конфиденциальной информации не требуется больших затрат.

Аналитики систем безопасности обнаружили, что отсутствие точки в адресе электронной почты может обусловить попадание сообщения в руки кибер-преступников.

Создав веб-домены, содержащие имена, при написании которых пользователи чаще всего ошибаются, исследователи получили электронные письма, которые были адресованы с ошибкой и в других обстоятельствах не могли быть доставлены адресатам. Действуя таким образом в течение полугода, они смогли получить 20 Гб данных из 120 тыс. неправильно адресованных сообщений.

В части перехваченной корреспонденции содержатся имена пользователей, пароли и служебные подробности о корпоративных сетях.

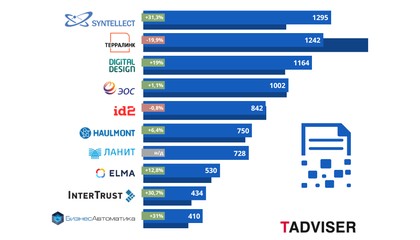

По мнению исследователей Петера Кима (Peter Kim) и Гаррета Ги (Garret Gee) из компании Godai Group, около 30% из 500 ведущих компаний США уязвимы в результате этого недочета безопасности. Проблема возникает из-за способа организации корпоративной электронной почты, при помощи которого ряд компаний создали свои системы. Российский рынок СЭД/ECM борется с демпингом и рассчитывает на возможности искусственного интеллекта. Обзор и рейтинг TAdviser

В то время как у большинства из них имеется один домен для корпоративного сайта, многие применяют поддомены для отдельных бизнес-подразделений, региональных офисов или дочерних компаний за рубежом.

В почтовых адресах таких поддоменов точки используются для разделения слов. Например, крупная американская финансовая группа может иметь адрес bank.com как корпоративный домен, но для внутренней почты сотрудников использовать us.bank.com. В обычной ситуации, если адрес указан без одной из точек, то есть usbank.com, сообщение вернется к отправителю. Однако, создав похожие домены-двойники, исследователи смогли принять неверно адресованные сообщения.

В своем отчете о проведенном исследовании аналитики указывают, что домены-двойники могут нанести вред, поскольку злоумышленники получают возможность сбора информации из электронной почты, такой как коммерческая тайна, имена пользователей, пароли и другие данные. Только одна из компаний, будучи оповещенной о происходящем, заметила подмену.

Однако, умный злоумышленник может скрыть свои следы, передав сообщение на корректный адрес и ретранслируя обратно ответы. Таким образом, сообщения, отправленные с помощью функции «ответить» (Replay), усиливают вероятность потерь информации.

Последующие исследования показали, что некоторые кибер-преступники вероятно уже используют ошибки ввода с клавиатуры. Поиск выявил многочисленные адреса, напоминающие корпоративные поддомены, принадлежащие частным лицам в Китае или связанные с сайтами, ассоциированными с распространением вредоносных программ или фишингом.

Независимый консультант Марк Стокли (Mark Stockley) отметил в блоге компании Sophos, насколько его поразил тот факт, что исследователям удалось заполучить так много информации, сосредоточив внимание лишь на одной распространенной ошибке. «Злоумышленник со скромным бюджетом может легко позволить себе купить домены, накрыв тем самым широкий спектр организаций и возможных опечаток», - подчеркнул он.

| Ключевые слова | Количество |

| Investigation | 350 |

| Secret | 425 |

| Unclassified | 106 |

| Credit Card | 402 |

| Private | 394 |

| UserID | 225 |

| Password | 405 |

| Login | 495 |

| Confidentiality | 374 |

| VPN | 75 |

| Router | 163 |

| Contract | 417 |

| Affidavits | 34 |

| Invoice | 323 |

| Resume | 275 |